◎欢迎参与讨论,请在这里发表您的看法、交流您的观点。

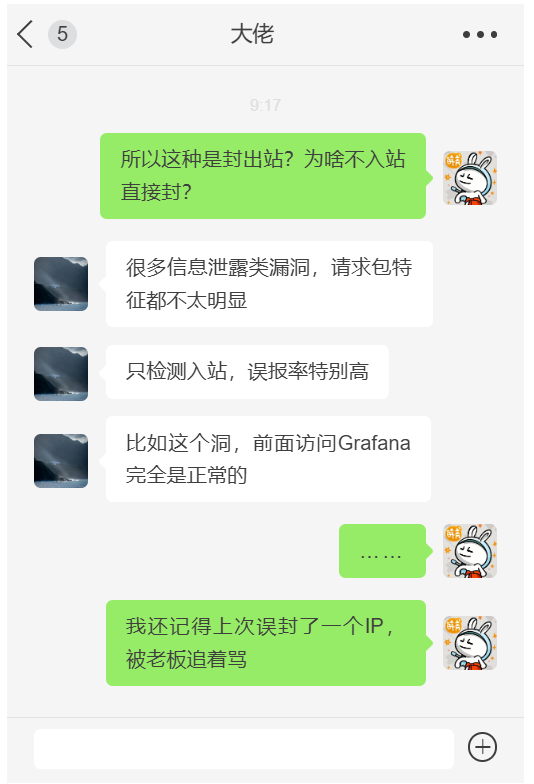

最近老王遇到了一件怪事:明明旁路部署的IPS阻断了一次Nday,但还是泄露了数据。

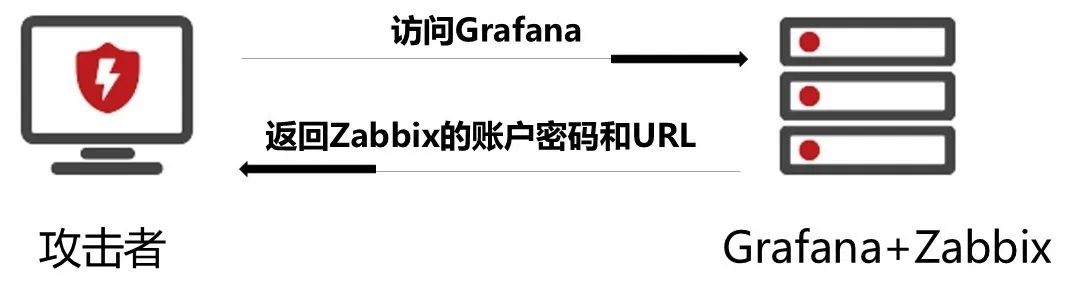

图:攻击者以用户身份访问Grafana,查看HTML源代码后,在api_jsonrpc.php中得到Zabbix账户密码和URL

为什么旁路阻断无法阻断信息泄露类漏洞攻击?

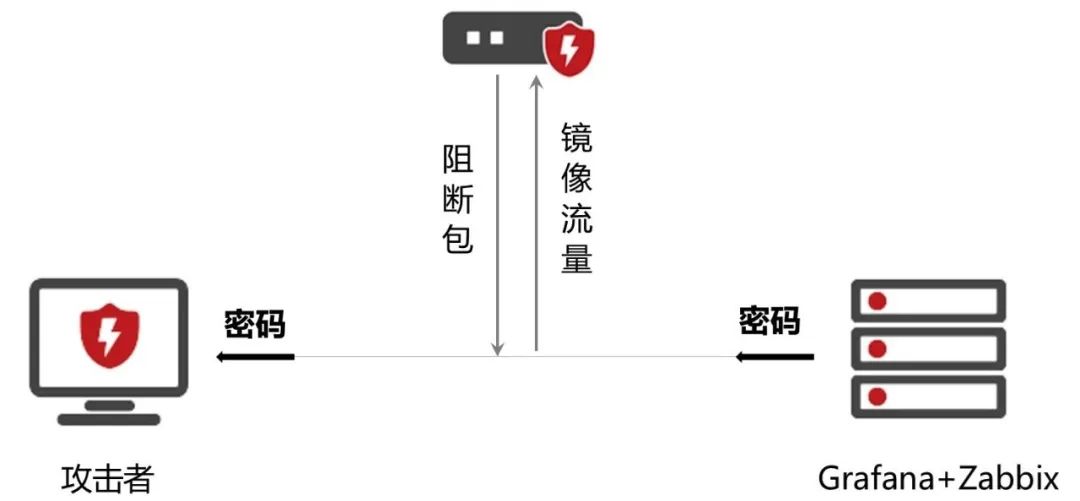

对于许多信息泄露类漏洞攻击,由于入站请求并不具备明显特征,与正常访问类似,因此需要结合出站流量综合判断。

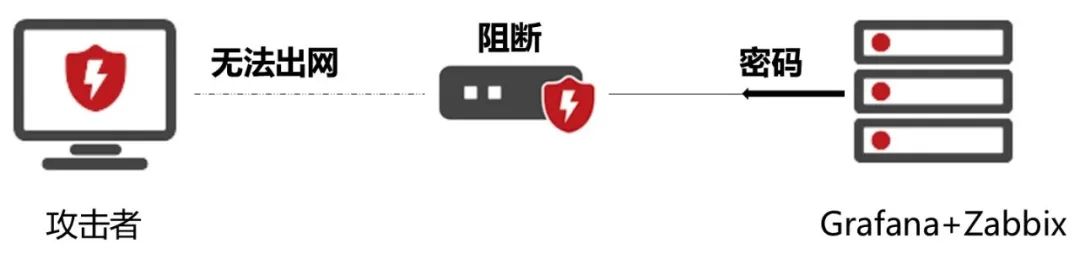

但旁路IPS是检测镜像流量,通过发送阻断包阻断攻击。这就导致阻断包生效时,实际数据已经返回给攻击者。因此即便成功阻断漏洞攻击,也无法阻止数据泄露。

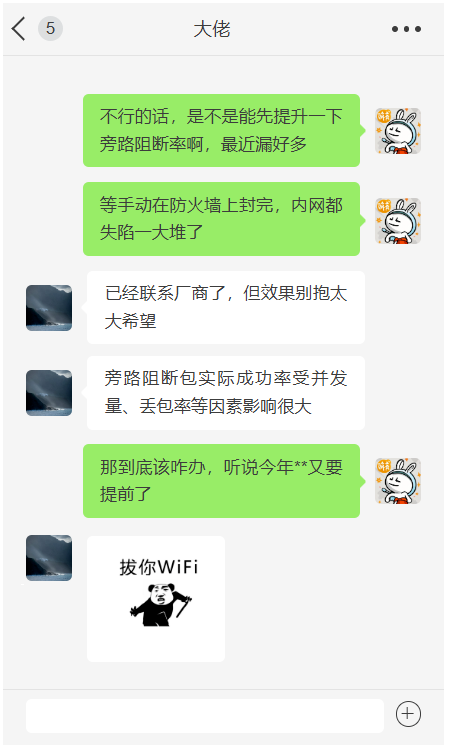

旁路阻断成功率不稳定,很难达到预期效果

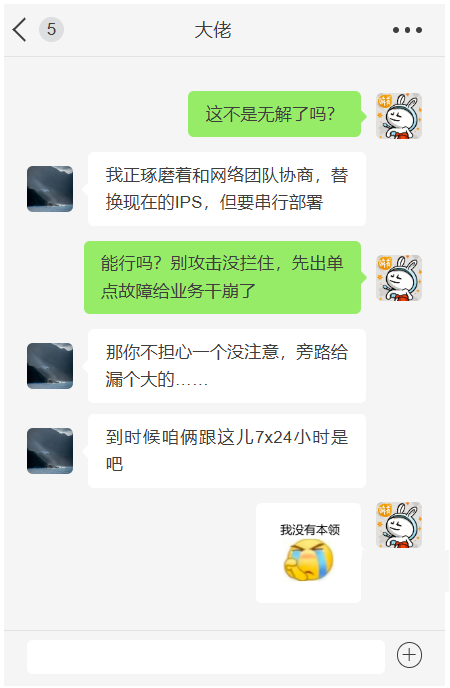

旁路会失败、串行怕故障,边界防御怎么就那么难?

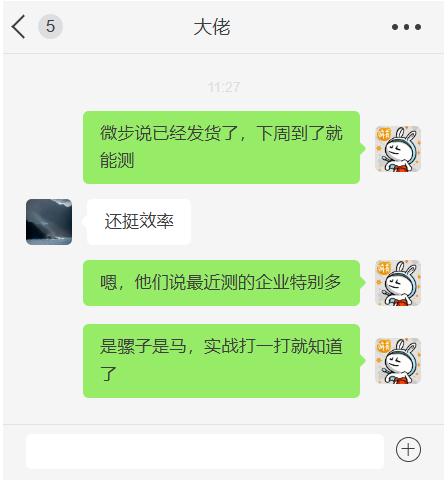

这也是老王他们想要替换传统IPS的根本原因。经过一番对比,最终选择了微步威胁防御系统OneSIG。

OneSIG通过串行接入在网络出口,可自动拦截90%以上的网络攻击,避免在常态化攻防演练和日常安全运营中,投入过量精力人工分析告警。

手动/自动主备切换

OneSIG误报率低至0.03%,且最大支持百万并发封禁。历年攻防演练期间,OneSIG单台设备最多封禁超过30万 IP/域名,没有一次误封。

如要试用微步OneSIG

◎欢迎参与讨论,请在这里发表您的看法、交流您的观点。

工作时间:8:00-18:00

电子邮件

扫码二维码

获取最新动态